Žijeme v době vysokorychlostních potrubí. Týmy, které nasazují 20, 30 nebo dokonce 50krát denně. Upravené cestovní mapy. Kultura „Chci to včera“. Pentesting je v této souvislosti často vnímán jako poslední velká překážka před výrobou. Brzda.

Nedávno jsem na Redditu četl debatu o tom, zda je „online“ nebo automatizovaný pentesting mýtem v zrychlených vývojových prostředích. Rozhovor se dotkl klíčového bodu, se kterým se každý den setkává mnoho bezpečnostních inženýrů: neustálé třenice mezi dodržováním přísného bezpečnostního postoje a tím, že se nestanou úzkým hrdlem podnikání. Možná problém není v rychlosti. Možná je problém v tom, jak rozumíme pentestingu.

Mýtus o automatizovaném pentestingu

Jednou z opakujících se debat v technických komunitách je, zda automatizované pentestování může nahradit ruční pentesting ve vysokorychlostních prostředích. Pokušení spoléhat se výhradně na nástroje DAST a SAST zabudované do potrubí je pochopitelné. Tato řešení jsou nezbytná pro zachycení známých zranitelností a fungují jako automatizovaná bezpečnostní síť. Záměna skenování za pentesting je však strategická chyba.

Automatizované nástroje jsou skvělé při zjišťování opakujících se vzorů a známých slabých stránek signatur, ale stále mají významná omezení, pokud jde o identifikaci nedostatků obchodní logiky, komplexní cesty eskalace oprávnění nebo zřetězené útoky mezi službami. Jinými slovy, automatizované systémy analyzují kód; Lidé interpretují záměr a detekují trhliny, které vznikají při interakci mezi součástmi.

Automatizace vs lidská logika

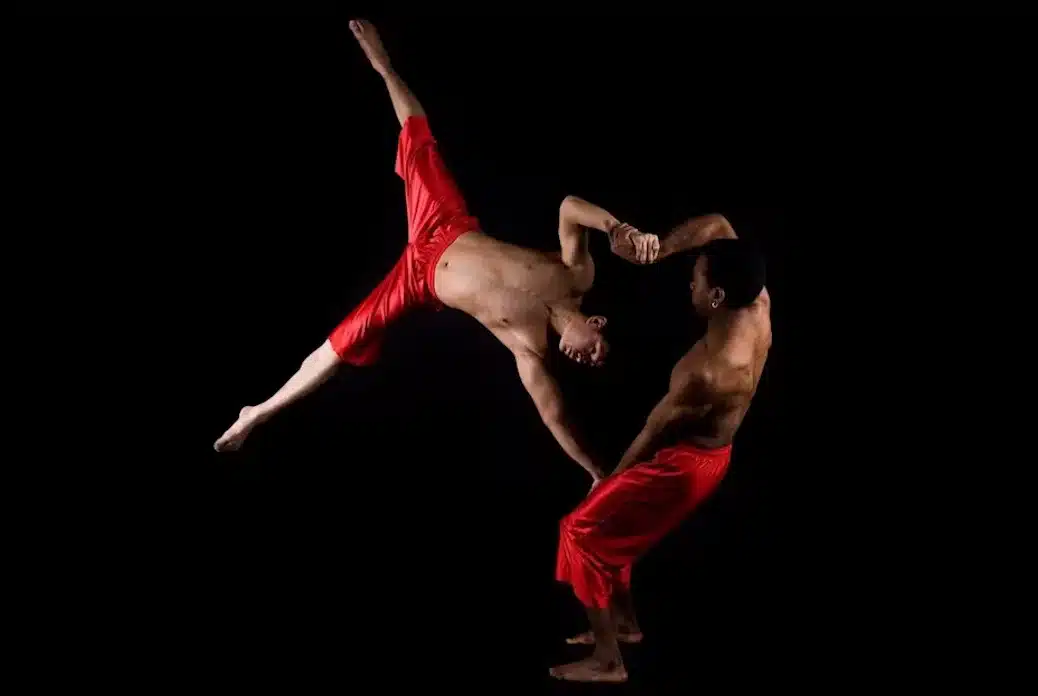

Skutečný kvalitativní skok není ve výběru mezi automatizací nebo lidským zásahem, ale v předefinování jejich vztahu. Automatizace se musí postarat o objem, opakování a předvídatelnost. Lidský talent se na druhé straně musí zaměřit na kontextuální, kreativní a na to, co vyžaduje systémové porozumění.

Navíc, když ruční pentest objeví zranitelnost, která mohla být detekována automaticky, učení by nemělo zůstat ve zprávě: mělo by se převést do chytřejších pravidel v rámci samotného kanálu. Lidská práce tedy nekonkuruje automatizaci, ale spíše ji nutí vyvíjet se.

V prostředích, kde je nasazení konstantní, tzv drift prostředí dochází při vysoké rychlosti. Malé nahromaděné změny, nové integrace nebo úpravy architektury vytvářejí nové útočné plochy téměř bez toho, aby si toho kdokoli všiml. V tomto kontextu poskytuje ruční petesting něco, co žádný kanál nemůže nabídnout sám o sobě: kontext skutečného rizika.

Dalším odlišujícím prvkem je kreativita aplikovaná na extrémní případy. Agilní týmy často spoléhají na modulární kód a opakovaně použitelné komponenty, aby urychlily vývoj. Tato účinnost, i když je pozitivní, vytváří neviditelné „švy“ mezi moduly, kde může logika prasknout. Pentesters nehledají jen zjevná zranitelnost, ale právě ta třecí místa mezi službami, kde se zhmotňují ty nejsofistikovanější útoky.

Dále by se neměla podceňovat hodnota dobře zdokumentovaného důkazu konceptu. V mnoha případech není největším problémem identifikace zranitelnosti, ale spíše stanovení priority. Funkční zpráva proof-of-concept transformuje abstraktní varování na hmatatelnou demonstraci. Mluvte jazykem vývojářů a usnadněte rozhodování.

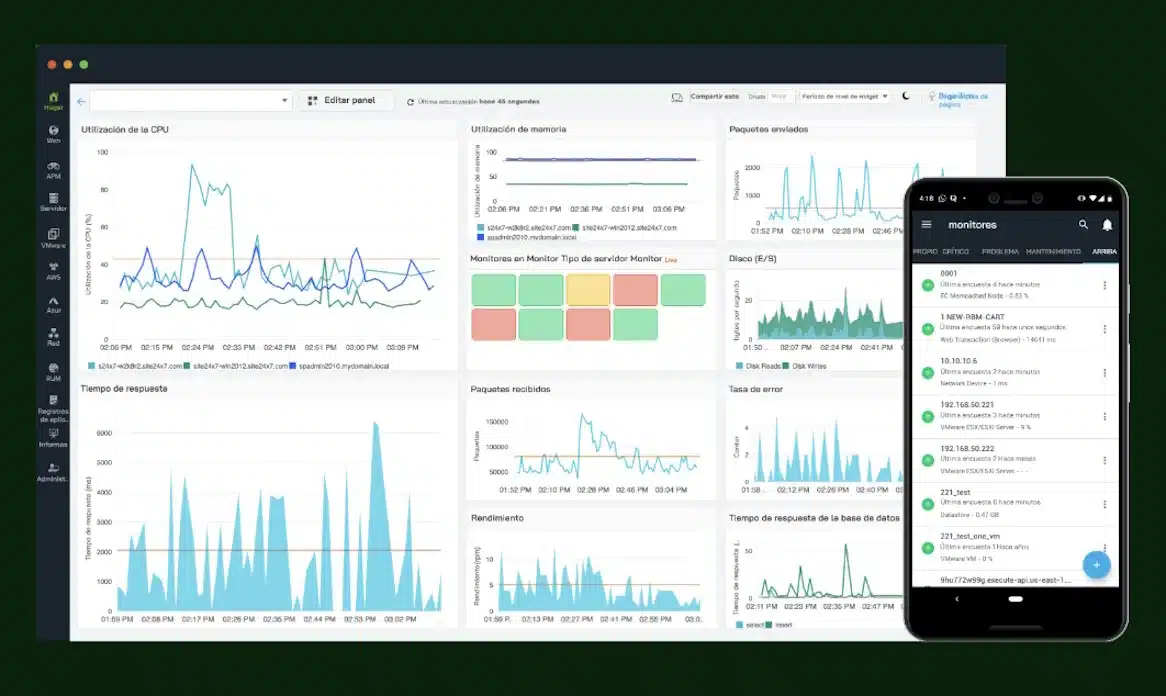

Modely kontinuálního dodávání

Chceme-li, aby se pentesting vešel do vysokorychlostního zařízení, musíme také přehodnotit jeho doručovací model. Tradiční přístup provádění velkého ročního testu a poskytování rozsáhlé zprávy již neodpovídá realitě agilních cyklů. Místo toho je efektivnější přijmout kontinuální model nebo model založený na mikrotestech zaměřený na vysoce rizikové funkce.

Nejde o zastavení každého nasazení, ale o definování jasných kritérií, která aktivují lidský zásah, když se systémové riziko zvýší, například kvůli změnám v autentizační logice, integraci kritických API nebo strukturálním úpravám v architektuře.

Stejně tak musí být pentesting integrován do kultury DevSecOps skutečným, nikoli symbolickým způsobem. Najít zranitelná místa nestačí, pokud se zjištění nepromítnou do strukturálních vylepšení. Spolupráce s platformovými týmy nebo SRE za účelem převedení vzorců útoků na pravidla automatické detekce je hmatatelným způsobem, jak uzavřít smyčku. Měření dopadu pomocí ukazatelů, jako je průměrná doba nápravy, hustota zranitelnosti nebo frekvence nasazení, ukazuje, že zabezpečení nezpomaluje podnikání, ale spíše posiluje jeho odolnost.

V neposlední řadě je důležitý i jazyk. Mluvit pouze o „zlepšení bezpečnosti“ jen zřídka vyvolává nadšení. Místo toho vysvětlení, že dobře integrovaný proces pentestingu zabraňuje nouzovým opravám, snižuje neplánované výpadky a chrání plán produktu, přímo navazuje na obchodní cíle. Bezpečnost, když je formulována jako kontinuita a účinnost, již není vnímána jako brzda a stává se aktivátorem.

Zkrátka…

Pentesting na vysokorychlostních zařízeních by neměl být chápán jako kontrolní mechanismus, který omezuje inovace, ale spíše jako inteligentní ověřování, které zajišťuje, že nás rychlost nesvede na špatnou cestu. Automatizace je nezbytná a bude i nadále získávat na popředí, ale kreativita a lidský úsudek zůstávají zásadní pro ověření, že naše bezpečnostní sítě fungují tak, jak věříme. Otázkou není, zda bychom si měli vybrat mezi automatizací nebo manuálním pentestingem. Otázkou je, zda každý z nich používáme tam, kde poskytuje největší hodnotu.

Čerpáme z těchto zdrojů: google.com, science.org, newatlas.com, wired.com, pixabay.com